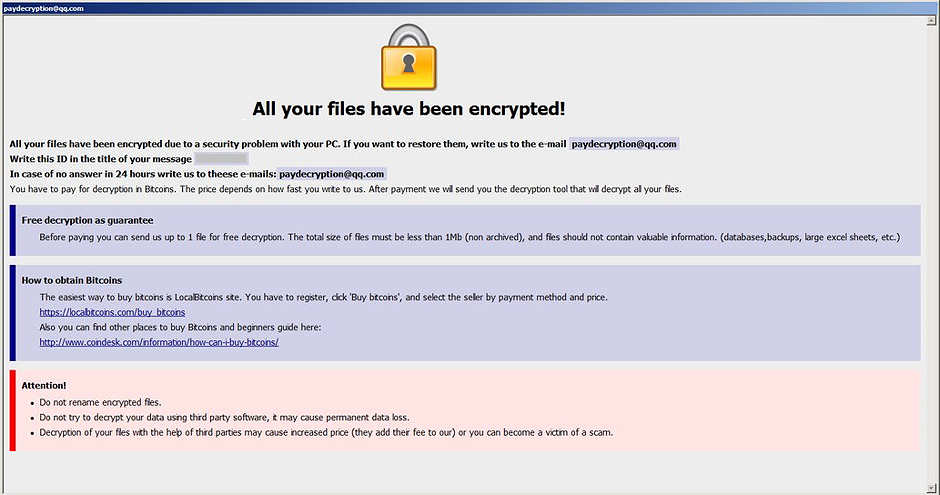

Dharmaランサムウェア(ウイルス)

クリックすると拡大表示

「.cmb」「.combo」「.brrr」拡張子のDharmaランサムウェアが世界中で次々と見つかっています。

今までも「.dharma」「.wallet」「.onion」「.arena」「.cobra」「.java」「.arrow」「.bip」と拡張子を変化させてきたDharmaランサムウェアです。

「.cmb」は2018年8月上旬から、「.combo」は2018年8月中旬から、「.brrr」は2018年9月から感染拡大しています。

データファイルの拡張子を変えて暗号化をしてしまいます。暗号化が終わると壁紙が上記の身代金要求画像に置き換えられます。

ファイル名は、

元のファイル名.id-ID番号.[連絡先メールアドレス].brrr

に置き換えられます。連絡先メールアドレスには、「paydecryptionl@qq.com」「paymentbtc@firemail.cc」等が使われています。

身代金要求ファイルは「FILES ENCRYPTED.txt」「Info.hta」です。

Dharmaランサムウェアの初期はメールの添付ファイルを開く事だけでしたが、SMBポート、リモートデスクトップからの侵入と複数の感染手法を使用しています。

ネット検索をすると「SpyHunter」「Reimage」「Stellar Phoenix Data Recovery」などの販売誘導サイトが多数あります。購入してもほとんど効果がないものです。ご注意ください。

このシステムを作った犯罪者グループは、Ransomeware as a Service(Raas)のサービスを感染配布する犯罪者グループに提供しています。感染配布するグループが多数あるが為に、同時期に「.cmb」「.combo」「.brrr」と異なる拡張子による感染拡大があるのではと推測します。

Dharmaランサムウェアに分類されていない同種のランサムウェアがあります。

BTCwareランサムウェアと分類されるものは、同じ身代金要求画像を使用しています。

感染経路や暗号化したファイル命名規則が若干違うだけで別分類にされています。

依頼が多いのは、Windows Server、Linux Server(NAS)の感染が多く、依頼者はエンドユーザーではなくサーバーを運用しているITサービス会社のSE様からの依頼です。

当社では、来社していただいてご依頼される事が可能です。

遠路はるばる車で来られたり、リュックサックに機材を入れて新幹線でご来社いただいたりされています。

もちろん、宅配便による依頼ができます。これが一番件数の多いご依頼です。

また、大規模なレンタルサーバールーム内に19インチラック型のサーバーを置かれている場合には、出張により対応できる場合があります。

DharmaランサムウェアはLocky系統のOsirisランサムウェアのようなシステム化された身代金の支払い、復号プログラムのダウンロードがあるわけではありません。

当社では2通りの解決方法を持っています。

出来るだけ早い時点での依頼であれば身代金を払わずに解決できる方法があります。

どのようなケースであってもデータを戻す復号サービスをしています。お困りの方はご連絡下さい。

ランサムウェア特設サイトはこちらです。