「.root」「.eye」「.cum」「.ALNBR」「.bdev」「.dhlp」「.HPJ」「.2122」拡張子に暗号化するDharmaランサムウェア

クリックすると拡大表示

2021/4に追加されたDharmaランサムウェアの新しい拡張子です。

「.cum」「.ALNBR」「.bdev」「.dhlp」「.HPJ」「.2122」

2021/5に追加されたDharmaランサムウェアの新しい拡張子です。

「.root」「.eye」

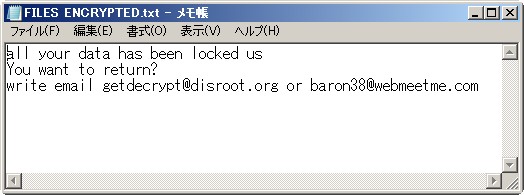

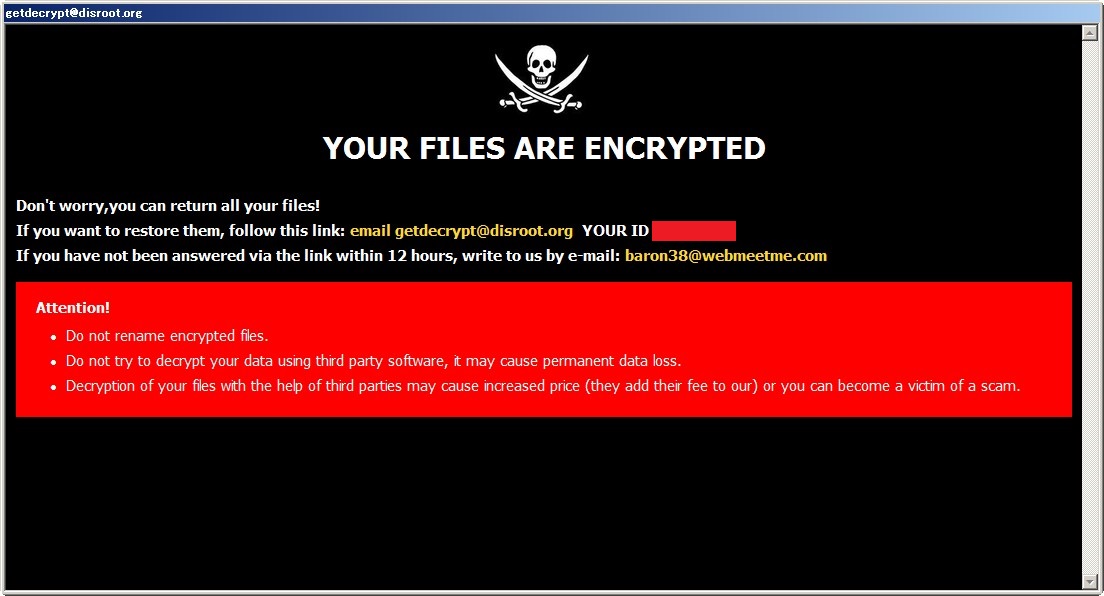

データファイルの拡張子を変えて暗号化をしてしまいます。暗号化が終わると壁紙が上記の身代金要求画像に置き換えられます。

rootランサムウェアの場合にはファイル名は、

元のファイル名.id-ID番号.[連絡先メールアドレス].root

に置き換えられます。

身代金要求ファイルは「FILES ENCRYPTED.txt」「Info.hta」です。

感染経路は、RDPポート、Windows ServerやVMwareの脆弱性からの侵入が主流になっています。

Dharmaランサムウェアのシステムを作った犯罪者グループは、Ransomeware as a Service(Raas)のサービスを感染配布する犯罪者グループに提供しています。今までの研究からRaasの提供グループはモスクワを通る子午線上の地域を拠点にしていると思われます。

Dharmaランサムウェアを感染配布する犯罪者グループは複数あります。その中には送金後に連絡用メールアドレスを削除してしまう悪質な犯罪者グループがあります。

当社では2通りの解決方法を持っています。

犯罪者と交渉をしないでデータを取り戻す手法も開発しています。感染後すぐに依頼されれば、高い取得率があります。時間の経過とともに取得率は下がります。

取得率が100%近い復号サービスもあります。

データを戻した後の再発防止コンサルティング、感染経路調査コンサルティング、業務再運用コンサルティングをしています。

無料相談(10分程度)もしていますので、すぐに行う措置を説明しています。

被害に遭われた方々のお力になれると思います。

上記の画像が表示されたらすぐにシャットダウンして依頼されれば身代金を払わずに解決する方法があります。

暗号化されてしまう被害に遭うと何か月か置いてから2次感染、3次感染と被害が続きます。適切な再発防止措置が必要です。

どのようなケースであってもデータを戻す復号サービスをしています。お困りの方はご連絡下さい。

※当社プログの記事を勝手に引用しているCyberSecurity.comという業者がいます。その寄せ集めの情報には、かなり誤った情報が書かれています。当社の記事は実際にランサムウェアに対応した作業や事実に基づく内容です。当記事は転載禁止です。