Phobosランサムウェアとその亜種は使用する拡張子を次々に変えていますが、使用するメールアドレスも変化させています。

その一覧を示します。

phobosランサムウェア 指定メールアドレス

tlalipidas1978@aol.com

FobosAmerika@protonmail.ch

phobos_helper@xmpp.jp

phobos_helper@exploit.im

Cercisori1979@aol.com

posiccimen1982@aol.com

taverptintra1985@aol.com

Hidebak@protonmail.com

alphonsepercy@aol.com

Park.jehu@aol.com

Phobosrecovery@cock.li

phobosrecovery@tutanota.com

Thorpe.grand@aol.com

christosblee@aol.com

phoenixランサムウェア 指定メールアドレス

costelloh@aol.com

hickeyblair@aol.com

britt.looper@aol.com

bowen.bord@aol.com

mambaランサムウェア 指定メールアドレス

Fileb@protonmail.com

.actonランサムウェア 指定メールアドレス

datadecryption@countermail.com

greg.philipson@aol.com

b.morningtonjones@aol.com

.actinランサムウェア 指定メールアドレス

luciolussenhoff@aol.com

walletwix@aol.com

member987@tutanota.com

tirrelllipps@aol.com

files2@protonmail.com

.adageランサムウェア 指定メールアドレス

simonsbarth@aol.com

helpteam38@protonmail.com

wewillhelpyou@qq.com

keta990@protonmail.com

supportcrypt2019@cock.li]

.blendランサムウェア 指定メールアドレス

danger@countermail.com

.helpランサムウェア 指定メールアドレス

hartpole.danie@aol.com

tedmundboardus@aol.com

lewisswaffield.a@aol.com

randal_inman@aol.com

.acuteランサムウェア 指定メールアドレス

lockhelp@qq.com

.1500dollarsランサムウェア 指定メールアドレス

cleverhorse@protonmail.com

.actorランサムウェア 指定メールアドレス

zoye1596@msgden.net

.adameランサムウェア 指定メールアドレス

raynorzlol@tutanota.com

checkcheck07@qq.com

recovermyfiles2019@thesecure.biz

.acuteランサムウェア 指定メールアドレス

lockhelp@qq.com

.banjoランサムウェア 指定メールアドレス

2172998725@qq.com

bbbitcrypt@tutanota.com

datarest0re@aol.com

.bantaランサムウェア 指定メールアドレス

larabita@cock.li

washapen@cock.li

.BANKSランサムウェア 指定メールアドレス

decrypt@files.mn

.barakランサムウェア 指定メールアドレス

captainpilot@cock.li

decriptionsupport911@airmail.cc

.dealランサムウェア 指定メールアドレス

hanesworth.fabian@aol.com

lewisswaffield.a@aol.com

.calixランサムウェア 指定メールアドレス

painplain98@protonmail.com

.Calebランサムウェア 指定メールアドレス

funnyredfox@aol.com

adagekeys@qq.com

.Deverランサムウェア 指定メールアドレス

bexonvelia@aol.com

maitlandtiffaney@aol.com

.devilランサムウェア 指定メールアドレス

decrypt4data@protonmail.com

(注意:上記のメールアドレスは他サイトで掲載されていたものです。当社にご依頼のあった方々の固有のメールアドレスは一切掲載していません。)

aol.com等のフリーメールが使われているのですが、その中に日本国内の.jp独自ドメインが使われている事に驚きがあります。国内にて捜査が可能になります。WhoIsで確認する限りは特定住所の通常営業をしている法人が所有しているドメインです。ハッキングされているのかどうかも知りませんが、使われたようです。

当社では2通りの解決方法を持っています。

犯罪者と交渉をしないでデータを取り戻す手法も開発しています。感染後すぐに依頼されれば、高い取得率があります。時間の経過とともに取得率は下がります。

取得率が100%近い復号サービスもあります。

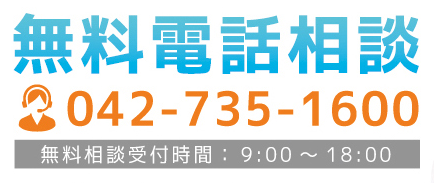

無料相談(10分程度)もしていますので、すぐに行う措置を説明しています。

被害に遭われた方々のお力になれると思います。