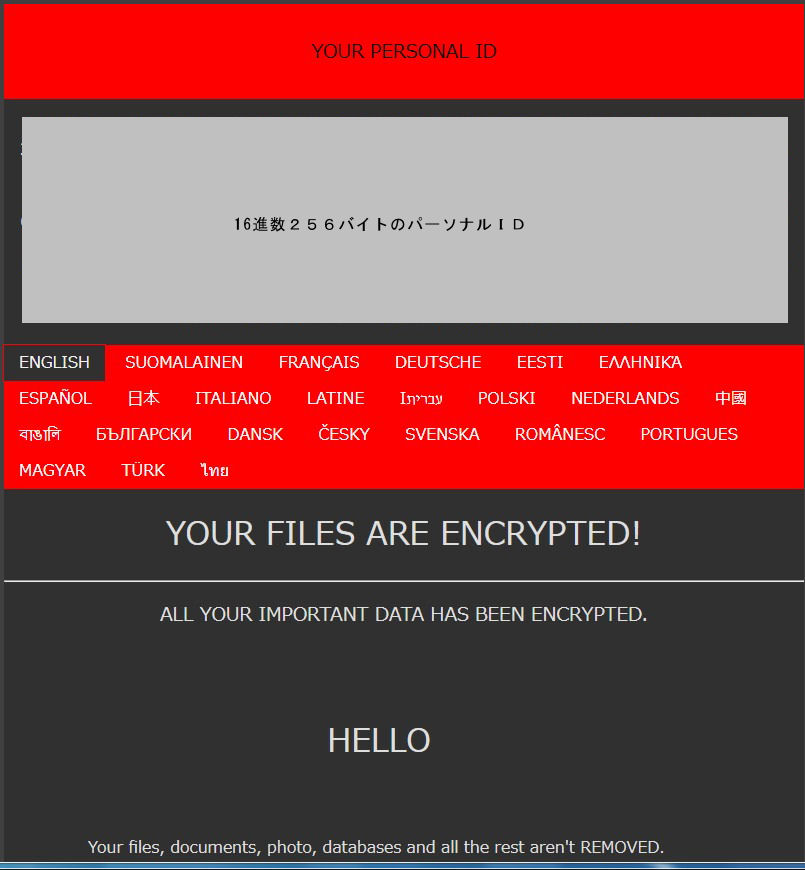

2014~2015年にかけて感染拡大したCrypt0L0ckerランサムウェアの新しい亜種の感染を確認しました。

Crypt0L0ckerランサムウェア本体はユーザーID下のサブフォルダ内の「encrypt.exe」とbatファイルです。

過去のCrypt0L0ckerランサムウェアとの違いは多言語対応になった事です。

過去と同様にビットコインを要求していますが、自動応答のシステムではなく、犯人側への連絡を求めています。

これはCrypt0L0ckerランサムウェアに限らず他のランサムウェアにも見られることです。

過去の暗号化は単一鍵によるものでしたが、今は複数鍵による暗号化がほとんどです。

その為に、単一の復号プログラムでは元に戻せないという理由から、

復号する為に犯人側といくつかの連絡のやりとりをする必要が出てきたのです。

また、最近の依頼機材はサーバーもしくはPCにサーバーソフトを載せている機材ばかりです。

これも犯人側の理由で、金のとれる相手を狙って感染させている為です。

サーバーであるが故に、大抵の場合にITサービス会社がついています。

自分でなんとか解決しようと四苦八苦したあげくに当社に来られるケースが多いです。

当然の事ですが、ランサムウェアの解決経験はなくセキュリティソフトによるウイルス駆除、

身代金要求ファイルの削除、暗号化ファイルの隔離などご本人がよかれと思った事をされて依頼してきます。

そのよかれと思った事が機材に残された公開鍵の一部削除または全削除をしてしまっています。

例え身代金を払って復号しようとしても、鍵がない・一部しかないために復号できない。一部しか復号できない結果になります。

当社では、ふたつの解決策を持っています。ひとつは暗号化されたファイルを元に戻す復号サービス。

もうひとつは、ランサムウェアの破壊活動に対応したデータ復旧サービスを行っています。

ランサムウェア対応データ復旧サービスは安価に設定していますので小規模事業所、個人様にもご利用していただけるようにしています。

どのようなケースであってもデータを戻す復号サービスをしています。お困りの方はご連絡下さい。